یک حمله مهندسی اجتماعی چیست ؟

مهندسی اجتماعی اصطلاحی است که برای طیف گسترده ای از فعالیت های مخرب انجام می شود که از طریق تعامل انسان انجام می شود. این کار از دستکاری روانشناختی برای فریب کاربران در انجام اشتباهات امنیتی یا دادن اطلاعات حساس استفاده می کند.

به منظور تدارک و یا برنامه ریزی یک تهاجم از نوع حملات مهندسی اجتماعی، یک مهاجم با برقراری ارتباط با کاربران و استفاده از مهارت های اجتماعی خاص (روابط عمومی مناسب، ظاهری آراسته و … ) سعی می نماید به اطلاعات حساس یک سازمان و یا کامپیوتر شما دستیابی و یا به آنان آسیب رساند.

یک مهاجم ممکن است خود را به عنوان فردی متواضع و قابل احترام نشان دهد . مثلا” وانمود نماید که یک کارمند جدید است، یک تعمیر کار است و یا یک محقق و حتی اطلاعات حساس و شخصی خود را به منظور تائید هویت خود به شما ارائه نماید.

یک مهاجم ، با طرح سوالات متعدد و برقراری یک ارتباط منطقی بین آنان، می تواند به بخش هائی از اطلاعات مورد نیاز خود به منظور نفوذ در شبکه سازمان شما دستیابی پیدا نماید. در صورتی که یک مهاجم قادر به اخذ اطلاعات مورد نیاز خود از یک منبع نگردد، وی ممکن است با شخص دیگری از همان سازمان ارتباط برقرار نموده تا با کسب اطلاعات تکمیلی و تلفیق آنان با اطلاعات اخذ شده از منبع اول، توانمندی خود را افزایش دهد.

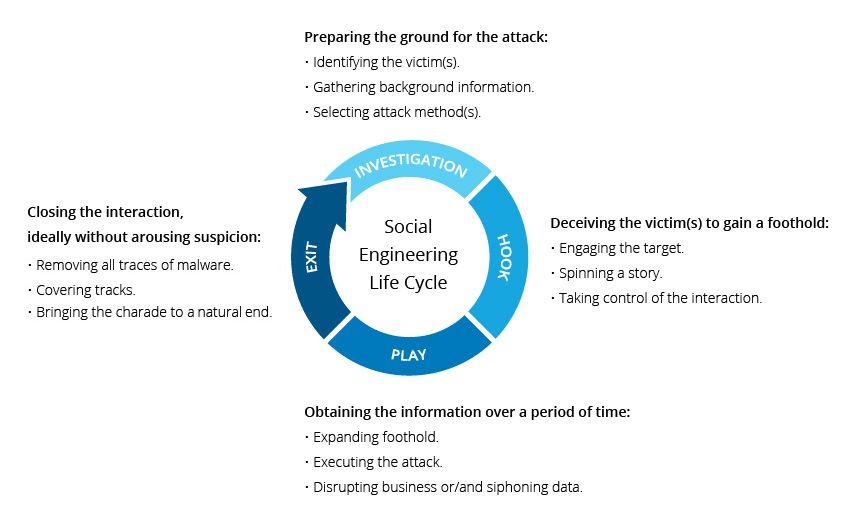

حملات مهندسی اجتماعی در یک یا چند مرحله اتفاق می افتد. یک نفوذگر ابتدا برای قربانی در نظر گرفته شده برای جمع آوری اطلاعات لازم ، از جمله نقاط احتمالی ورود و پروتکل های امنیتی ضعیف ، برای انجام حمله ، تحقیق می کند. سپس ، مهاجم برای جلب اعتماد قربانی و ایجاد انگیزه برای اقدامات بعدی كه باعث نقض اقدامات امنیتی می شود ، مانند افشای اطلاعات حساس یا دسترسی به منابع مهم ، تلاش می كند.

آنچه مهندسی اجتماعی را خطرناک می کند این است که به جای آسیب پذیری در نرم افزار و سیستم عامل ها به خطای انسانی میپردازد. اشتباهات انجام شده توسط کاربران مشروع بسیار کمتر قابل پیش بینی است و باعث می شود تا شناسایی و خنثی سازی آن از یک نفوذ مبتنی بر بدافزار سخت تر شود.

تکنیک های حمله مهندسی اجتماعی

حملات مهندسی اجتماعی به اشکال مختلفی رخ می دهد و می تواند در هر جایی که تعامل انسان در آن دخیل باشد ، انجام شود. در ادامه این مقاله از وب سایت کالی بویز به پنج شکل متداول از حملات مهندسی اجتماعی می پردازیم.

طعمه (Baiting)

همانطور که از نام آن پیداست ، حملات طعمه زدن از یک قول دروغین برای ترساندن طمع یا کنجکاوی یک قربانی استفاده می کنند. آنها کاربران را به دام انداخته و اطلاعات شخصی آنها را سرقت می کنند.

جدیدترین شکل طعمه استفاده از رسانه های فیزیکی برای پراکندگی بدافزارها است. به عنوان مثال ، مهاجمین طعمه ها را (معمولاً فلش مموری های آلوده به بدافزار) در مناطقی آشکار که قربانیان احتمالی حتماً آنها را مشاهده می کنند ، ترک می کنند (به عنوان مثال ، جلوی شرکت، آسانسور ، پارکینگ یک شرکت و…) طعمه نگاهی اصیل به آن دارد ، مانند برچسب ای که آن را به عنوان لیست حقوق و دستمزد شرکت معرفی می کند.

قربانیان طعمه را از حس کنجکاوی برداشته و آن را درون یک کامپیوتر کار یا خانه قرار می دهند و در نتیجه نصب بدافزار خودکار روی سیستم انجام می شود.

ترسناک (Scareware)

Scareware شامل قربانیانی است که با هشدارهای دروغین و تهدیدهای ساختگی دست به انجام کارهای اجباری می کنند. کاربران فریب خورده اند و فکر می کنند سیستم آنها به بدافزار آلوده شده است و از آنها خواسته می شود نرم افزاری را نصب کنند که هیچ فایده واقعی ندارد و یا دراصل خود بدافزار است.

نمونه بارز Scareware، بنرهای پاپ آپ می باشد که در مرورگر شما در هنگام گشت و گذار در وب ظاهر می شوند ، و با نمایش متونی مانند “رایانه شما ممکن است به برنامه های مضر جاسوسی آلوده باشد.” شروع به فریب شما می دهند. این نرم افزارها یا نصب ابزار (اغلب بدافزار) را برای شما فراهم می کند ، یا شما را به یک سایت مخرب که کامپیوتر شما را آلوده می کند، هدایت می کند. Scareware همچنین از طریق ایمیل اسپم توزیع می شود.

بهانه (Pretexting)

در اینجا یک مهاجم از طریق یک سری از دروغ های هوشمندانه دست به دست هم می دهد. کلاهبرداری غالباً توسط متخلف آغاز می شود و وانمود می کند که به اطلاعات حساس یک قربانی احتیاج دارد تا بتواند یک کار مهم را انجام دهد.

مهاجم معمولاً با جعل اعتماد به قربانی خود با جعل هواداری از همكاران ، پلیس ، بانك و مقامات مالیاتی یا سایر افراد دارای صلاحیت شناختن ، شروع می كند. نفوذگر سؤالاتی را مطرح می کند که ظاهراً برای تأیید هویت قربانی لازم است ، و از طریق آنها داده های شخصی مهم را جمع می کند.

انواع اطلاعات و سوابق مربوطه با استفاده از این کلاهبرداری مانند شماره های تأمین اجتماعی ، آدرس های شخصی و شماره تلفن ها ، سوابق تلفنی ، تاریخ تعطیلات کارکنان ، سوابق بانکی و حتی اطلاعات امنیتی مربوط به یک کارخانه فیزیکی جمع آوری می شود.

فیشینگ (Phishing)

به عنوان یکی از محبوب ترین انواع حمله مهندسی اجتماعی، کلاهبرداری فیشینگ است که از طریق کمپین های ایمیل و پیام متنی با هدف ایجاد احساس فوریت ، کنجکاوی یا ترس در قربانیان هستند. سپس آنها را به آشکار ساختن اطلاعات حساس ، کلیک روی پیوندها به وب سایت های مخرب یا باز کردن پیوست های حاوی بدافزار سوق می دهد.

به عنوان مثال ایمیلی است که برای کاربران یک سرویس آنلاین ارسال شده است و به آنها هشدار می دهد که نقض خط مشی نیاز به اقدام فوری از طرف آنها ، مانند تغییر رمز عبور لازم دارد. این شامل پیوندی به یک وب سایت نامشروع است (از لحاظ ظاهری تقریباً با نسخه قانونی آن یکسان است) باعث می شود کاربر ناشناس به وارد کردن اعتبار فعلی و رمزعبور جدید خود شود. پس از ارسال فرم ، اطلاعات به مهاجم ارسال می شود.

با توجه به اینکه پیام های یکسان، در کارزارهای فیشینگ برای کلیه کاربران ارسال می شوند ، تشخیص و مسدود کردن آنها برای سرورهای پستی که به سیستم عامل های اشتراک تهدید دسترسی دارند بسیار آسان تر است.

فیشینگ نیزه (Spear phishing)

این یک نسخه هدفمند تر از کلاهبرداری فیشینگ است که به موجب آن فرد مهاجمی افراد یا بنگاه های خاص را انتخاب می کند. آنها سپس پیام های خود را بر اساس ویژگی ها ، موقعیت های شغلی و مخاطبین متعلق به قربانیان خود متناسب می کنند تا حمله آنها آشکارتر شود. فیشینگ Spear نیاز به تلاش بیشتری از طرف نفوذگر دارد و ممکن است هفته ها و ماه ها طول بکشد.

یک سناریو Spear phishing ممکن است یک مهاجمی باشد که در جعل هویت مشاور IT یک سازمان ، یک ایمیل به یک یا چند کارمند ارسال می کند. این متن دقیقاً مطابق آنچه معمولاً مشاور انجام می دهد ، امضا شده است و بدین ترتیب گیرندگان فكر می كنند كه این یك پیام معتبر است. این پیام گیرندگان را ترغیب می کند که رمز عبور خود را تغییر دهند و پیوندی را برای آنها فراهم می کند که آنها را به صفحه مخرب هدایت می کند که در آن زمان مهاجم اعتبارنامه های خود را ضبط می کند.

پیشگیری از حملات مهندسی اجتماعی

نفوذگرها در حملات مهندسی اجتماعی، احساسات انسانی ، مانند کنجکاوی یا ترس را دستکاری می کنند تا طرح هایی را انجام دهند و قربانیان را به دام خود بیاورند. بنابراین ، هر وقت از طریق ایمیل احساس هشدار می کنید ، نسبت به پیشنهادی که در وب سایت نمایش داده می شود ، یا هنگامی که با رسانه های دیجیتالی هوس انگیز روبرو می شوید ، احتیاط کنید. هوشیاری می تواند به شما در محافظت در برابر بیشتر حملات مهندسی اجتماعی در حوزه دیجیتال کمک کند.

علاوه بر این ، نکات زیر می تواند به بهبود هوشیاری شما در رابطه با هک های مهندسی اجتماعی کمک کند.

- ایمیل و پیوست های خود را از منابع مشکوک باز نکنید: اگر فرستنده مورد نظر را نمی شناسید ، نیازی به پاسخگویی به ایمیل ندارید. حتی اگر آنها را می شناسید و به پیام آنها مشکوک هستید ، اخبار سایر منابع را از طریق تلفن یا مستقیماً از طریق سایت ارائه دهنده خدمات را بررسی و تأیید کنید. به یاد داشته باشید که آدرس های ایمیل همه وقت جعل می شوند؛ حتی ممکن است یک نامه الکترونیکی که ظاهراً از یک منبع قابل اعتماد تهیه شده باشد توسط یک مهاجم ارسال شده باشد.

- از تأیید اعتبار چند منظوره استفاده کنید: یکی از ارزشمندترین اطلاعاتی که مهاجمان به دنبال آن هستند ، اعتبار کاربر است. استفاده از تأیید هویت چند فاکتور ، در صورت به خطر انداختن سیستم ، برای محافظت از حساب شما کمک می کند.

- نسبت به پیشنهادات وسوسه انگیز احتیاط کنید: اگر یک پیشنهاد به نظر می رسد بیش از حد فریبنده است ، قبل از پذیرش آن به عنوان واقعیت ، ابتدا به صورت کامل بررسی کنید. جستجوی موضوع می تواند به شما کمک کند سریعاً تعیین کنید که آیا با یک پیشنهاد مشروع یا یک دام برخورد می کنید.

- نرم افزار آنتی ویروس خود را به روز کنید: اطمینان حاصل کنید که به روزرسانی های خودکار را دریافت می کنید ، یا انتی ویروس خود را به گونه ای تنظیم کنید که جدیدترین به روز رسانی ها را هر روز بارگیری کند. به طور مرتب چک کنید تا مطمئن شوید که به روزرسانی ها اعمال شده اند ، و سیستم خود را برای ویروس های احتمالی اسکن کنید.

روش ها و خصوصیات یک مهاجم در یک حمله مهندسی اجتماعی

- همیشه صبور و کاملا عادی است.

- نه ساکت و ابله به نظر می رسد و نه پرحرف و وراج.

- نه زیاد سوال می پرسد و نه کلا بیخیال است.

- رفتار شما را کنترل می کند و همیشه منتظر فرصت طلایی است.

- هیچوقت برای رسیدن به سوالاتش عجله ای ندارد و به راحتی جواب سوالاتش را به دست می آورد.

- هیچوقت سعی در جلب اعتماد تارگت با انجام کارهای مسخره و الکی ندارد و سعی می کند خود را رازدار جلوه دهد.

- تلاشی برای زود بدست آوردن اطلاعات ندارد !!! چرا که انتظار دارد اطلاعات را کامل و جامع دریافت کند.

- برای آشنا شدن با تارگت مستقیم وارد عمل نمی شود و سعی دارد که از طریق اقوام و دوستان تارگت وارد عمل شود.

- کوچکترین رفتار غیر عادی یا عجولانه نمی کند چرا که می داند منجر به شکست پروژه خواهد بود.

- هیچوقت از توانایی های خود صحبت نمی کند و در حد اعتدال در مورد کامپیوتر گفتگو می کند.

منتظر نظرات شما هستیم.

سلام واقعا سایت خوبی داری ایول دمت گرم

سپاس

سلام عالی بود ممنون از مطالب خوبتون

مرسی مهدی جان

وقعا تغریف خوبی بود و روش خوبی گفتین که اعتماد تارگت رو جلب کنیم

سلام تشکر