تست نفوذ

-

آسیب پذیری های مربوط به خواندن و نوشتن نامتعارف

خواندن و نوشتن دلخواه یعنی چه؟ این به معنی خواندن و یا نوشتن هر قسمتی از برنامه است که که…

بیشتر بخوانید » -

پروتکل دروازه ای مرزی (BGP) چیست؟

پروتکل BGP یا Gateway Border پروتکلی است که برای هدایت ترافیک در اینترنت استفاده می شود. هر شبکه ای که…

بیشتر بخوانید » -

حمله ربودن کلیپ بورد یا Clipboard Hijacking

Clipboard Hijacking حملاتی برای سرقت یا ربودن کلیپ بورد سیستم قربانی می باشد که باعث میشود مهاجم به حافظه کلیپ…

بیشتر بخوانید » -

اسکن آسیب پذیری با ابزار Golismero

اسکنر امنیتی Golismero یک فریم ورک تست نفوذ وب می باشد که توسط Mario Vilas توسعه یافته است که...

بیشتر بخوانید » -

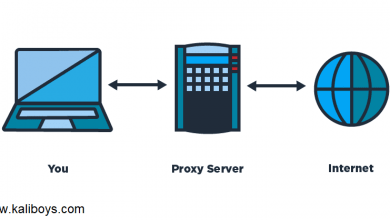

پروکسی (Proxy) سرور چیست؟ و انواع آن کدام است؟

پراکسی سرور خود یک سرور است که وظیفه آن واسطه گری میان مبدا و مقصد می باشد. اگرچه این مبدا…

بیشتر بخوانید » -

پیدا کردن ای پی های فعال در شبکه – Netdiscover

امروز ما درباره نحوه شناسایی ای پی های فعال در شبکه صحبت خواهیم کرد. این یک گام بسیار مهم برای متخصصان…

بیشتر بخوانید » -

ارزیابی آسیب پذیری در هک و امنیت

ارزیابی آسیب پذیری یک بررسی سیستماتیک از نقاط ضعف و امنیتی در یک سیستم اطلاعاتی است. با انجام ارزیابی معلوم…

بیشتر بخوانید » -

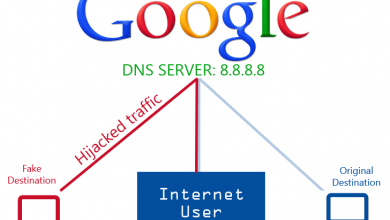

ربودن DNS یا DNS hijacking چیست؟

ربودن نام دامنه (DNS) که هدایت DNS نیز نامیده می شود، نوعی از حملات DNS است که در آن DNS…

بیشتر بخوانید » -

فلسفه هک و خارج از چارچوب فکر کردن

مفهوم هک کردن چیست؟استفاده از چیزی برای انجام کاری که آن چیز برای آن کار ساخته نشده باشد. و معمولا…

بیشتر بخوانید » -

ساخت ابزار SSH BruteForce با پایتون

ssh یک پروتکل امن برای ایجاد ارتباط بین کلاینت و سرور است. این سرویس در مدیریت سرورهای لینوکسی کاربرد دارد…

بیشتر بخوانید »