معرفی کامل ابزارهای کالی لینوکس

معرفی کامل ابزارهای کالی لینوکس

کالی لینوکس یکی از برترین سیستم عامل ها در زمینه تست نفوذ می باشد که اکثر متخصصان امنیت و هکرها از آن به عنوان ابزار کار خود استفاده می کنند. در این مقاله با ابزارهای کالی لینوکس آشنا خواهید شد.

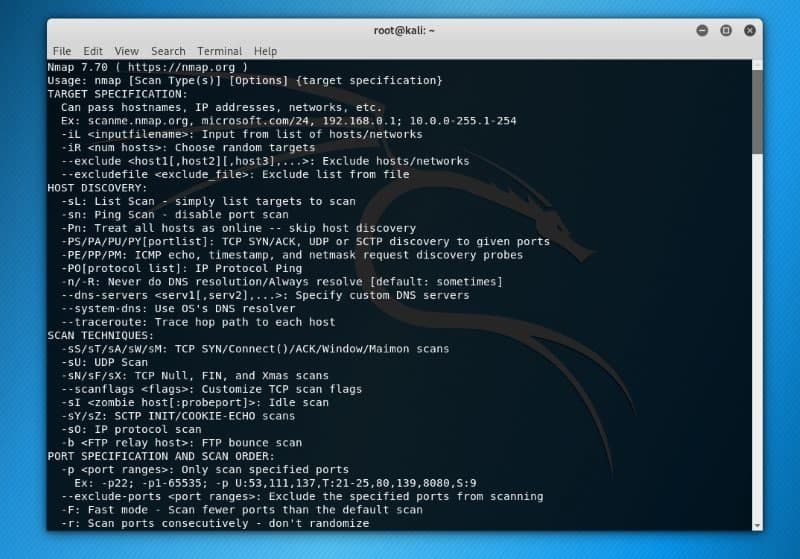

ابزار NMAP

Nmap یا “Network Mapper” یکی از محبوب ترین ابزارهای کالی لینوکس برای جمع آوری اطلاعات است. به عبارت دیگر ، برای به دست آوردن اطلاعاتی در مورد میزبان ، آدرس IP آن ، شناسایی سیستم عامل و جزئیات امنیتی مشابه شبکه (مانند تعداد پورت های باز و تعداد آنها) به کار میرود. همچنین ویژگی هایی مانند شناسایی فایروال ها و غیره را ارائه می دهد.

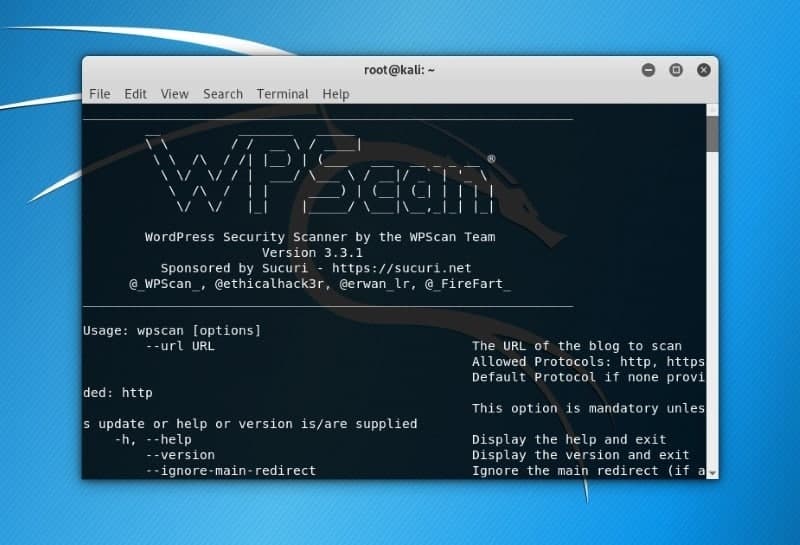

ابزار wpscan

همانطور که میدانید وردپرس یکی از بهترین CMS های منبع باز است و wpscan یکی از بهترین ابزارهای رایگان برای حسابرسی امنیتی وردپرس است. اگر میخواهید آسیب های یک وب سایت وردپرسی را پیدا کنید، میتوانید از این ابزار استفاده کنید. این ابزار همچنین میتواند جزئیات افزونه های فعال را نیز نشان دهد.

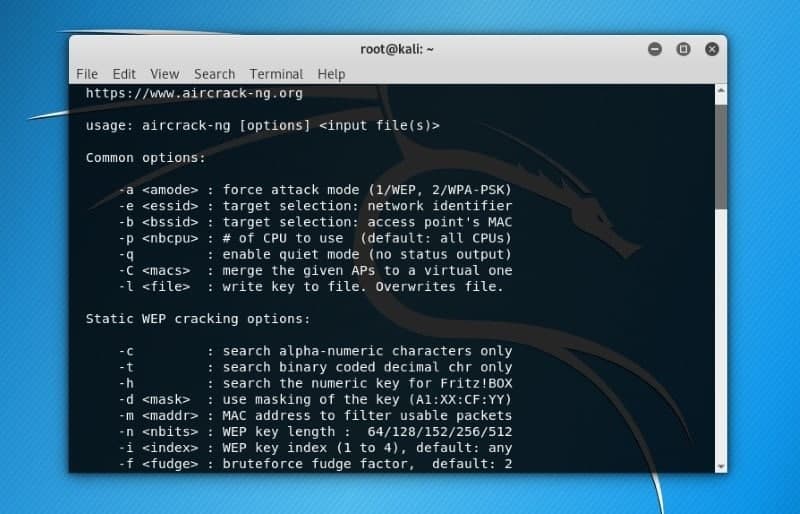

ابزار Aircrack-ng

Aircrack-ng مجموعه ای از ابزارها برای تست نفوذ شبکه های وایرلس است. این ابزار محدود به نظارت و مدیریت نبوده بلکه شامل توانایی به خطر انداختن یک شبکه (WEP ، WPA و WPA2) را دارد. جهت آشنایی بیشتر با این ابزار مقاله ابزار های Aircrack-ng را مطالعه کنید.

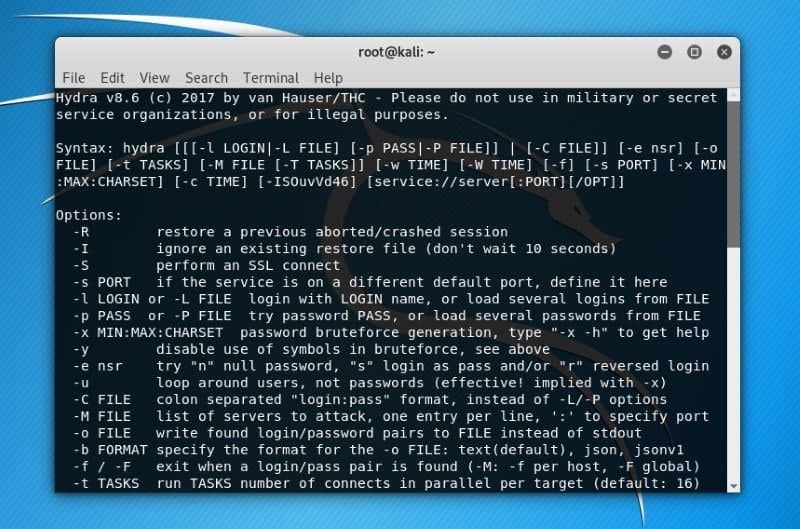

ابزار Hydra

هایدرا ابزاری است که برای شکستن پسوردها به کار میرود و یکی از بهترین ابزارهای کالی لینوکس است. امروزه ممکن است این ابزار کمتر از گذشته محبوبیت داشته باشد ، اما همچنان در GitHub وجود دارد و می توانید از آنجا دریافت کنید.

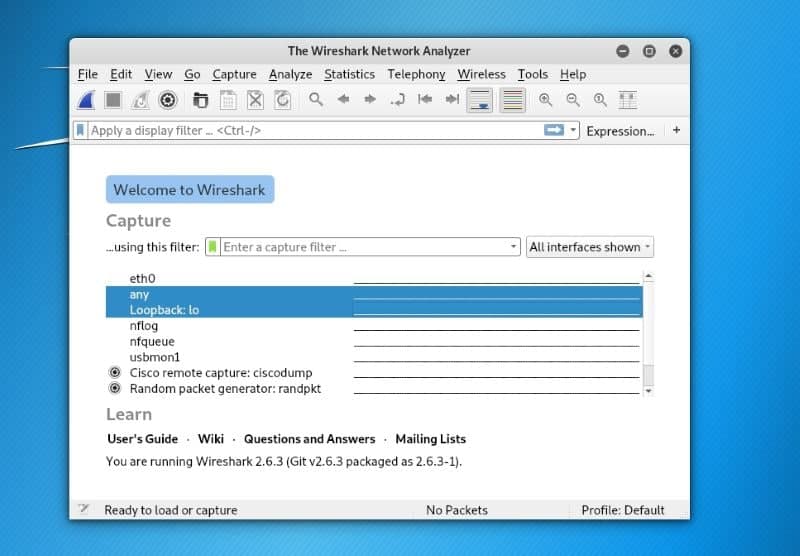

ابزار Wireshark

Wireshark محبوب ترین تحلیل گر شبکه در کالی لینوکس میباشد. همچنین می توان آن را به عنوان یکی از بهترین ابزارهای کالی لینوکس برای اسنیف شبکه دسته بندی کرد.

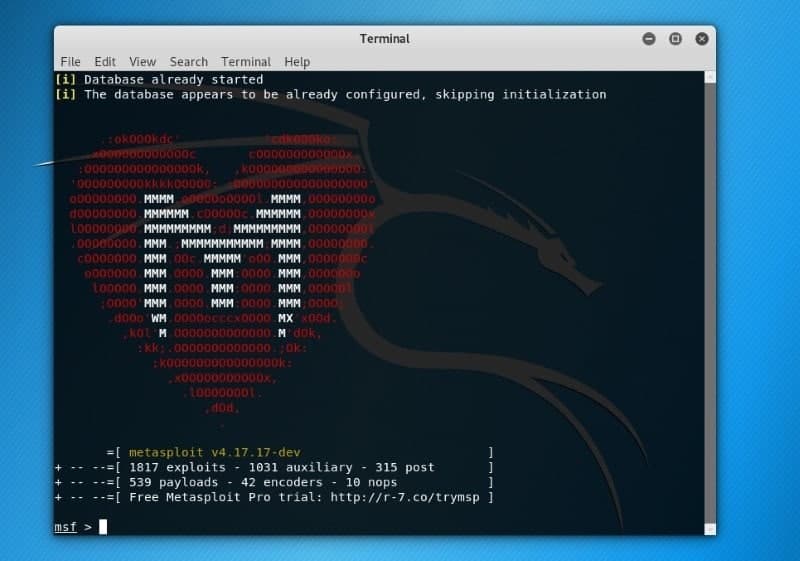

فریم ورک Metsploit

Metsploit پرکاربردترین فریم ورک تست نفوذ است که با استفاده از آن می توانید آسیب پذیری ها را بررسی کرده و از آن ها بهره برداری کنید.

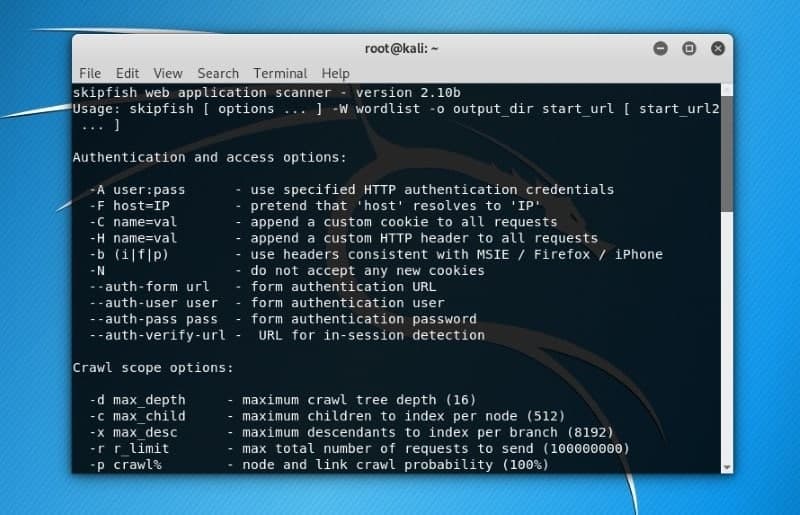

ابزار Skipfish

Skipfish نیز یک اسکنر آسیب پذیری است که مختص یک CMS نبوده و توانایی اسکن انواع برنامه های وب را دارد. برای ارزیابی امنیت برنامه های وب حرفه ای ، گزارش تولید شده توسط Skipfish مفید خواهد بود.

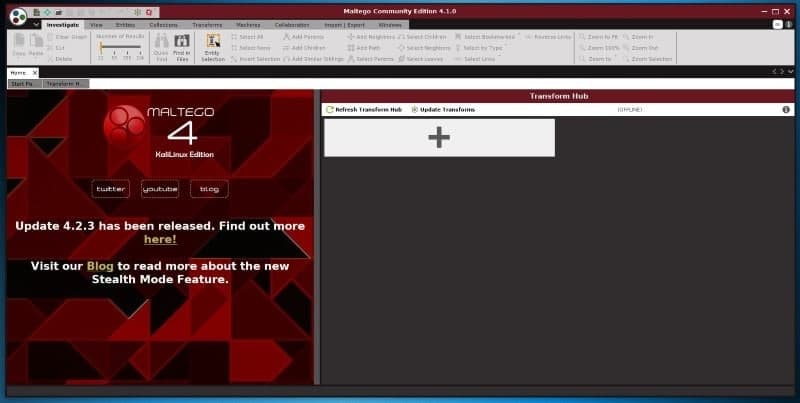

ابزار Maltego

Maltego ابزاری برای کاوش اطلاعات جهت تجزیه و تحلیل آن بصورت آنلاین و اتصال نقاط (در صورت وجود) است. طبق اطلاعات به دست آمده، این ابزار یک نمودار جهت دار برای کمک به تجزیه و تحلیل ارتباط بین این داده ها ایجاد می کند. توجه داشته باشید که این یک ابزار منبع باز نیست. اگر برای استفاده شخصی می خواهید ، نسخه رایگان آن کافی است (شما فقط باید برای یک حساب کاربری ثبت نام کنید) اما اگر می خواهید برای اهداف تجاری استفاده کنید ، به نسخه پولی آن نیاز دارید.

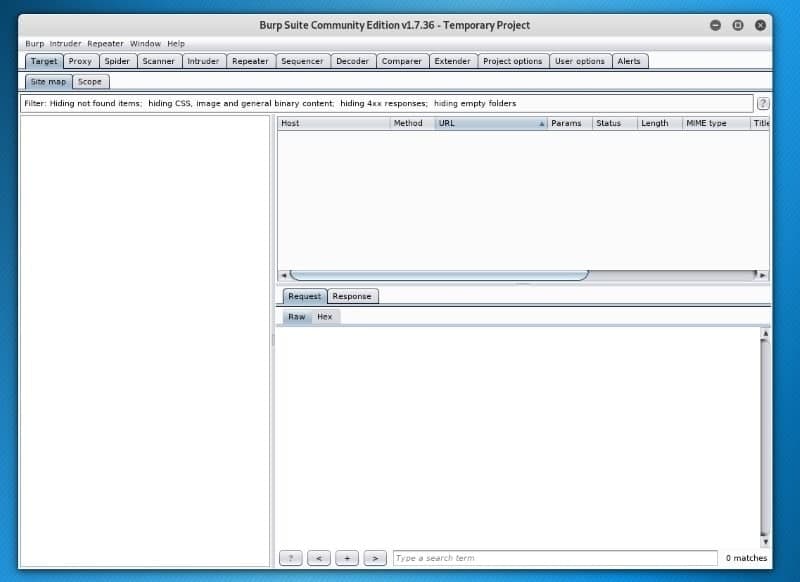

ابزار Burp Suite

ابزار Burp Suite ابزاری خارق العاده برای تجزیه و تحلیل امنیت وب اپلیکیشن ها می باشد. برخلاف سایر اسکنرهای امنیتی ، Burp یک رابط کاربری گرافیکی و چند ابزار پیشرفته را ارائه می دهد.

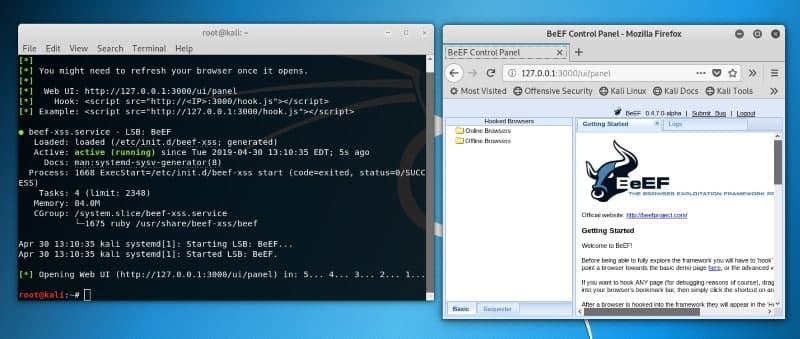

ابزار BeEF

Beef (چارچوب بهره برداری از مرورگر) یکی دیگر از ابزارهای کاربردی کالی لینوکس است. این ابزار برای ارزیابی امنیت مرورگر وب طراحی شده است که بیشتر مشکلات سمت کلاینت را به چالش می کشد.

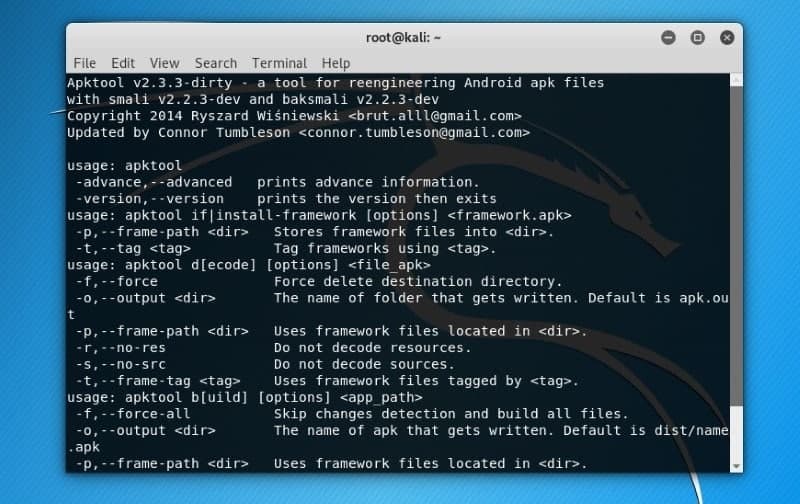

ابزار Apktool

Apktool نیز یکی از محبوب ترین ابزارهای کالی لینوکس در حوزه مهندسی معکوس برنامه های اندروید است.

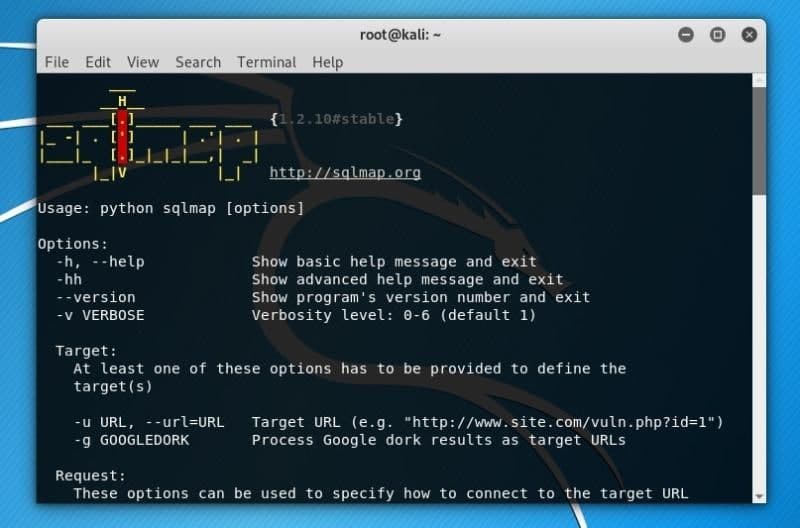

ابزار sqlmap

sqlmap یکی از بهترین ابزار های متن باز در زمینه تست نفوذ آسیب پذیری های وب میباشد. این ابزار بهره برداری از نقص های تزریق SQL را خودکار می کند و به شما کمک می کند تا پایگاه داده های یک وب سایت را در اختیار بگیرید.

ابزار armitage

Armitage یک ابزار برای تصویر سازی متاسپلویت می باشد که فرایند تست نفوذ را از سیستم هدف به صورت تصویری نشان می دهد.

اگر شما هم ابزار کاربردی دیگری از کالی لینوکس را میشناسید، حتما در قسمت کامنت ها برای ما بنویسید.

استاد ابزارهای دیگه رو معرفی بفرمایید

عالییه